Address

304 North Cardinal St.

Dorchester Center, MA 02124

Work Hours

Monday to Friday: 7AM - 7PM

Weekend: 10AM - 5PM

加密劫持是一种新兴的在线安全威胁,它利用您的计算资源在不被发现的情况下窃取加密货币。

2009 年加密货币的意外发明给科技和金融领域带来了许多积极成果。随着越来越多的行业将加密货币纳入其支付系统,它的流行才刚刚开始。但与任何新的数字发明一样,也存在缺点。

网络犯罪分子已经找到了多种利用加密货币并骗取人们投资的方法。这些诈骗规模巨大,一次攻击就会导致数百万美元被盗。历史上最大的加密货币盗窃案发生在去年,黑客窃取了超过 6 亿美元。

网络犯罪的最新趋势是加密货币劫持的兴起。我们将向您详细解释它是如何工作的以及您如何防范它。

加密劫持是黑客经批准使用个人和商用计算机进行加密挖矿以生成加密货币。通过让人们点击网络钓鱼链接,黑客将软件安装到毫无戒心的受害者的计算机上,并利用他们的计算资源进行挖掘或直接窃取他们的加密钱包。

加密货币挖矿需要专用的挖矿硬件,这是非常昂贵的。由于采矿是一个持续的过程,需要稳定的互联网和电力连接,因此费用可能相当高昂。这就是为什么黑客倾向于使用其他人的计算机来为他们挖矿。

加密劫持背后的基本思想是让受害者下载一段脚本。然后,该脚本在后台执行并在没有任何检测的情况下挖掘加密货币。

网络犯罪分子主要通过三种方式感染计算机:

黑客传播恶意脚本最常用的方法是电子邮件。受害者会收到一封看起来几乎合法的电子邮件,鼓励他们点击链接或下载文件。当他们这样做时,链接会运行一段代码,将脚本放置到他们的计算机上。

黑客将他们的加密劫持脚本嵌入到数百个网站中。当用户访问这些网站时,脚本就会下载并执行。黑客还将他们的恶意软件注入到许多网站上出现的弹出广告中。在大多数情况下,不会将任何代码下载到他们的计算机上。

通过云进行的加密劫持本质上更加复杂,但也是最有利可图的方法。网络犯罪分子会浏览组织的文件来查找应用程序编程接口 (API) 密钥。这些密钥授予他们访问其云服务的权限。然后,他们可以使用链接到组织云的所有计算资源来挖掘加密货币。这会导致挖矿过程加速并增加组织的云计算成本。

Graboid 是有史以来第一个加密劫持蠕虫。Graboid 是一种无需创建者干预即可自行传播的恶意软件,以 1990 年代的电影“Tremors”命名。它使用未经身份验证的空 Docker 引擎部署进行传播。Palo Alto Networks 在报告中指出,Graboid 已经感染了近 2000 台不安全的 Docker 主机。据报道,已知最早的 Graboid 攻击在短短 30 天内就让网络犯罪分子净赚了 90,000 美元。

Smominru 是一个恶意僵尸网络,从 2017 年到 2018 年对网络安全领域造成了严重破坏。该僵尸网络具有再生能力并利用微软的 SMB 协议漏洞,因此很难被阻止。2018 年,它感染了超过 50 万台 Windows 服务器,并通过开源加密货币 Monero 赚取了 300 万美元。Smominru 由 EternalBlue 提供支持,EternalBlue 是一个泄露的 NSA 漏洞,也是造成 WannaCry 勒索软件攻击的同一组织。

卡巴斯基实验室检测到一个 Google Chrome 扩展程序,该扩展程序使用 Facebook Messenger 来感染受害者的计算机,并将其命名为 Facexworm。该恶意软件最初仅传播广告软件,但也发现一小部分 Facexworm 携带加密劫持脚本。它不仅传输恶意软件,还可以窃取用户凭据并获取网站访问权限,从而不断繁殖。

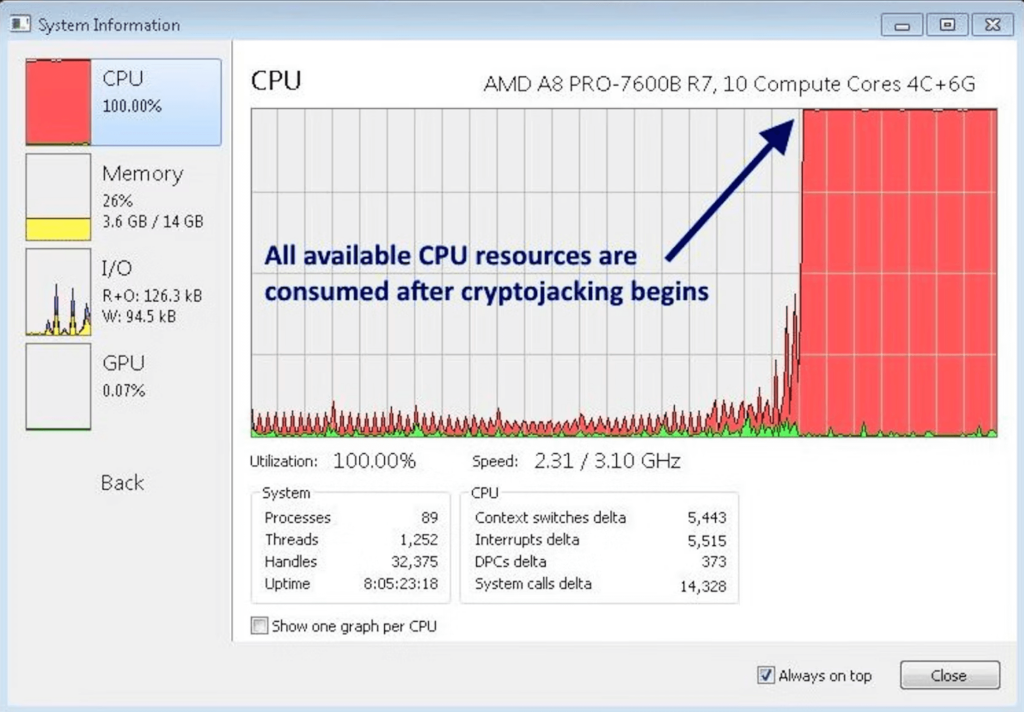

检测已经感染您系统的加密劫持恶意软件非常棘手。该恶意软件可以通过安全加密和软件而不被发现。当涉及加密货币劫持时,您需要注意几个迹象。第一个也是最重要的是计算机性能的下降。加密货币挖矿在后台占用了太多的计算能力,为您的日常活动留下了更少的资源。处理速度较慢是您的第一个迹象。

第二个迹象或症状是 CPU 使用率增加。使用活动监视器或任务管理器来留意 CPU 使用率的增加,尤其是当您没有执行任何需要大量处理能力的操作时。

最后一个症状是过热。这是前两个症状的间接影响。如果您没有在系统上执行任何密集型任务,但系统仍然升温太快,则很可能恶意软件正在后台运行。

随着越来越多的云基础设施不断增长,风险也在增加。如果您使用 AWS 或 Google Cloud Platform 等主要云计算平台,加密劫持是一项主要威胁。“这些云平台拥有巨大的计算能力,吸引了加密矿工,”帕特里克史密斯说。FireStickTricks,网络安全专家。

TeamTNT 就是这样一种恶意软件。这是一种在 AWS 云中传播并收集过去两年凭证的加密挖矿蠕虫。获得访问权限后,恶意软件会部署 XMRig 挖掘工具来挖掘门罗币加密货币。

据最先发现 TeamTNT 加密劫持恶意软件的团队 CADOSecurity 称,该工具会扫描配置错误的 Docker API。

“大多数受害者的根账户密码都很弱,没有遵循 AWS 的良好身份和访问管理实践,也没有限制自动扩展来管理滥用行为。许多用户都不知道他们的 AWS 账户正在为坏人铸造加密货币,直到他们的信用卡被刷爆,并且进一步的付款被拒绝,”史密斯补充道。

去年,一种自我传播的加密挖矿 Kinsing 恶意软件也被发现利用云中的容器错误配置。

我们整理了一些步骤,您可以采取这些步骤来防止加密货币劫持者感染您的企业或个人系统:

专门针对加密货币的网络攻击仍然是一种相对较新的威胁,因此并非所有 IT 员工都接受过预防培训。对您的 IT 团队进行加密劫持方法方面的培训,以便他们能够在攻击发生之前帮助检测到攻击。

在您的网络浏览器中安装广告拦截器或反加密扩展程序,以阻止这种流行的隧道被感染。我们建议使用 minerBlock 扩展,它被广泛认为是最好的扩展之一。

如果您遇到任何已知存在恶意代码或可疑活动的网站,请确保将其从您的 Intranet 中阻止。定期搜索可疑网站并将其添加到您的过滤器中。

如果您在工作中制定了“自带设备 (BYOD)”政策,请确保制定适当的移动设备管理 (MDM) 策略,以确保外部设备可以在公司内部网上安全使用。

与任何网络安全威胁一样,这些政策显然并非万无一失。在保护您的系统免受加密劫持等危险的外部恶意软件威胁时,您始终必须保持聪明才智。始终留意系统上任何软件都无法解释的可疑活动。

-END-

更多的加密货币安全文章: